Wenn ihr euch 2026 auf ein SOC-2-Type-II-Audit mit rein tabellenbasierten Access-Reviews vorbereitet, verlasst ihr euch im Kern auf manuelle Prozesse und gute Vorsätze.

Gleichzeitig ziehen Auditoren die Anforderungen deutlich an: kontinuierliches Monitoring, automatisierte Nachweise und risikobasierte Review-Frequenzen rücken in den Mittelpunkt. Die offiziellen SOC-2-Kriterien heißen zwar noch gleich, aber Durchsetzung und Kundenerwartungen haben sich massiv weiterentwickelt.

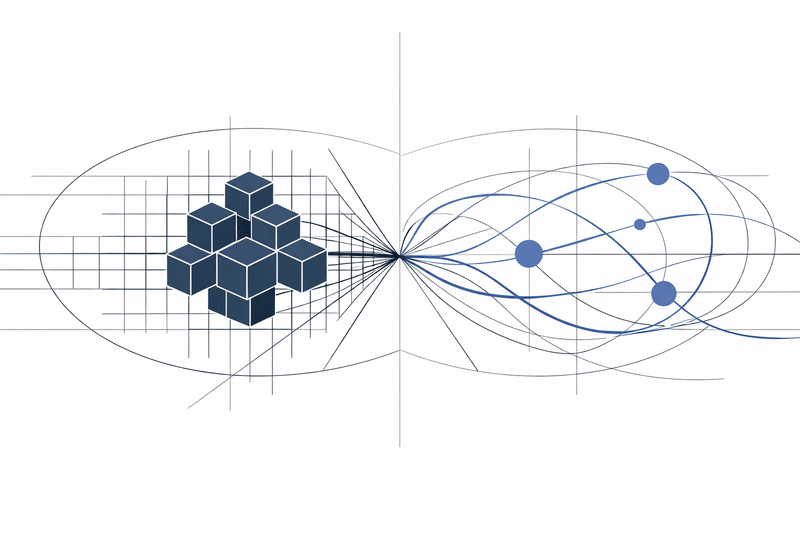

In diesem Artikel stellen wir zwei Ansätze direkt gegenüber:

- Manuelle, Spreadsheet-basierte Access-Reviews

- Automatisierte Access-Reviews und kontinuierliches Monitoring mit einer Plattform wie Iden

Wir konzentrieren uns auf das, was für Auditoren und Aufsichtsbehörden 2026 wirklich zählt: Vollständigkeit, Nachweisqualität und eure Fähigkeit, die Wirksamkeit von Kontrollen über euren gesamten SaaS-Stack hinweg zu belegen - nicht nur für die 20 %, die euer SSO abdeckt.

Zusammenfassung: Spreadsheets vs. automatisierte Access-Reviews für SOC 2 im Jahr 2026

| Kriterien | Spreadsheet-Access-Reviews | Automatisierte Access-Reviews & Continuous Monitoring (Iden) |

|---|---|---|

| SOC-2-Ausrichtung (CC6 & CC7) | Kann die Anforderungen formal erfüllen, aber verpasste Reviews und verlorene Nachweise sind häufig. Hohes Risiko für eingeschränkte Prüfungsurteile. | Von Grund auf für kontinuierliches Monitoring und vollständige Nachweise über den gesamten Beobachtungszeitraum hinweg konzipiert. Direkte Abbildung auf CC6.1-CC6.3 und CC7.x. |

| Abdeckung des SaaS-Stacks | Beschränkt auf Systeme, aus denen jemand exportiert; Long-Tail- und nicht-SCIM-Tools oft außen vor. | Breite Abdeckung über SCIM, API und Legacy-Apps; 175+ Konnektoren, u. a. für Notion, Slack, Figma, Linear, GitHub, Jira und mehr. |

| Qualität der Nachweise | Statische CSVs, E-Mails und verstreute Screenshots. Schwer prüfbar. | Unveränderliche Logs, automatisierte Review-Kampagnen und On-Demand-Exporte der Nachweise. Single Source of Truth. |

| Operative Belastung | 60-120 Stunden pro Quartal, selbst bei mittelgroßen Teams. | Iden automatisiert Reviews, spart 120+ Stunden pro Quartal und reduziert 80 % der manuellen Tickets. |

| Skalierbarkeit & Fehlerquote | Skaliert kaum über ein paar Dutzend Systeme hinaus; fehleranfällig, besonders für schnell wachsende SaaS-Unternehmen. | Skaliert mit Headcount und Applikationen; menschliche Arbeit konzentriert sich auf Ausnahmen statt auf Datenbereinigung. |

| Multi-Framework-Tauglichkeit (SOC 2, ISO 27001, HIPAA, NIS2, DORA, CMMC) | Separate Spreadsheets je Framework führen zu Doppelarbeit und inkonsistenten Nachweisen. | Einheitliche Kontroll- und Nachweisschicht, gemappt auf SOC 2 CC6.x, ISO 27001 A.9, HIPAA §164.312, CMMC AC, NIS2/DORA und weitere Rahmenwerke. |

| Zeit zur Verbesserung der Security-Posture | Schnell gestartet, langsam gereift. Es ist schwierig, rechtzeitig vor dem nächsten Audit nachgewiesene Remediation vorzuzeigen. | In ~24 Stunden live, kontinuierliche Verbesserung und schnelle Bereitstellung neuer Konnektoren für zusätzliche Apps. |

Option 1: Spreadsheet-basierte Access-Reviews

Spreadsheet-Access-Reviews bedeuten: Nutzer aus wichtigen Systemen exportieren, in Excel oder Google Sheets einfügen, Reviewer zuweisen, Freigaben per E-Mail hinterherlaufen und die Ergebnisse für Auditoren ablegen.

Die meisten Teams starten genau so. Die Frage für 2026 lautet: Könnt ihr es euch leisten, dabei zu bleiben?

Regulatorische Eignung für SOC 2 im Jahr 2026

SOC-2-Audits basieren auf den AICPA-Trust-Services-Kriterien von 2017. Security (die "Common Criteria") ist verpflichtend, und CC6.1-CC6.3 adressieren ausdrücklich die Einschränkung, Verwaltung und regelmäßige Überprüfung des logischen Zugriffs auf Systeme und Daten.

Spreadsheets können diese Kriterien theoretisch erfüllen, wenn:

- Reviews mit der Frequenz stattfinden, die eure Richtlinien verlangen

- ihr nachweisen könnt, wer was wann geprüft hat und was sich geändert hat

- alle in Scope befindlichen Systeme enthalten sind - nicht nur die, die über SSO verwaltet werden

In der Praxis stellen Auditoren fest:

- Schwachstellen im Access Management gehören zu den häufigsten SOC-2-Feststellungen, typischerweise weil Reviews nicht rechtzeitig erfolgen oder nicht alle Systeme abdecken.

- "Vierteljährliche Access-Reviews" bedeuten vier vollständige Zyklen in einem 12-monatigen Type-II-Zeitraum - verpasste Quartale lassen sich nachträglich nicht heilen.

- Type-II-Berichte verlangen einen über mindestens drei Monate nachweislich etablierten Prozess, nicht nur Aktivitäten direkt zum Auditzeitpunkt.

Bis 2025-2026 fordern zusätzliche Rahmenwerke (NIS2, DORA, CMMC, neue US-/EU-Cyber- und KI-Gesetze) ein kontinuierliches Access Governance und auditfähige Nachweise, insbesondere in regulierten Branchen.

Spreadsheet-Reviews können weiterhin durchgehen - aber nur noch am Rand dessen, was Auditoren akzeptieren.

Abdeckung und SaaS-Security

Spreadsheets stützen sich auf menschliches Gedächtnis und manuelles Scoping:

- Jemand muss sich jedes Quartal an jede in-Scope-App erinnern.

- Long-Tail-SaaS (Notion, Linear, Design-Tools, Nischenplattformen) werden oft ausgelassen, wenn sie kein SSO- oder IAM-Interface haben.

- Feingranulare Berechtigungen (z. B. einzelne Slack-Channels oder GitHub-Repos) werden häufig auf grobe "hat/hat keinen Zugriff"-Statements reduziert - das verfehlt echtes Least-Privilege.

Iden adressiert genau diese Lücke: Klassische SSO-Lösungen und "moderne IGA" decken SCIM-Apps ab, lassen aber einen Großteil eurer Umgebung auf Spreadsheets und Skripte zurückfallen.

Qualität der Nachweise und Audit Readiness

Für Auditoren sehen Spreadsheet-Reviews typischerweise so aus:

- CSVs auf gemeinsamen Laufwerken

- E-Mail-Antworten wie "approve all"

- Screenshots, die als "Beweis" in Tickets eingefügt werden

- Last-Minute-Rekonstruktionen, um Änderungen nachzuzeichnen

Auditoren erwarten inzwischen:

- manipulationssichere Logs darüber, wer wann welche Reviews durchgeführt und welche Entscheidungen getroffen hat

- eine klare Verbindung zwischen Review-Entscheidungen und Provisioning-/Deprovisioning-Aktionen

- Nachweise über den gesamten Beobachtungszeitraum - nicht nur kurz vor dem Audit

Extrem sorgfältige Spreadsheet- und Ticket-Hygiene kann das simulieren; in der Realität erzeugt sie aber Lärm und Review-Müdigkeit bei den Beteiligten.

Operative Belastung und Fehlerrisiko

Daten von Iden-Kunden bestätigen die Herausforderung: Teams verbringen im Schnitt etwa 120 Stunden pro Quartal mit manuellen Access-Reviews für SOC 2 und ISO 27001.

Diese Zeit fließt in:

- Exporte aus den einzelnen Apps ziehen

- Spalten und Benutzernamen vereinheitlichen

- Reviewer bestimmen, hinterherlaufen und Zuständigkeiten klären

- Zugriffe nach den Reviews manuell nachverfolgen und entziehen

Dieser manuelle Prozess erhöht das Risiko:

- eine App zu vergessen

- mit veralteten Rollen zu arbeiten

- Nachweis-Spuren zu verlieren, die Auditoren verlangen

Wie Iden es formuliert: "Access-Reviews sollten nicht aus einem Spreadsheet bestehen, das kurz vor dem Audit ausgefüllt wird."

Kosten und Skalierbarkeit

Spreadsheets wirken zunächst günstig, sind aber faktisch eine Headcount-Steuer:

- Mit dem Wachstum eures Unternehmens vervielfachen sich Reviews und CSV-Bereinigung - und binden jedes Quartal IT-Engineers in Verwaltungsaufgaben.

- Für sehr kleine Firmen ist das noch handhabbar. Ab einer gewissen Größe - 400 Personen, 60+ Apps, viele ohne SCIM - wird es untragbar.

Zeit für Implementierung und Verbesserung

Spreadsheets sind schnell eingerichtet, aber langsam in der Reife. Es gibt keine Automatisierung, keinen echten Lern-Feedback-Loop - Verbesserungen hängen am Aktualisieren von Dokumentation und am Pflichtbewusstsein der Mitarbeitenden.

Option 2: Automatisierte Access-Reviews & Continuous Monitoring mit Iden

Automatisierte Reviews kombinieren:

- zentrale, aktuelle Sichtbarkeit aller Zugriffe

- richtliniengesteuerte Review-Frequenzen und Workflows

- automatische, auditfähige Erfassung aller Nachweise

Iden liefert universelle App-Abdeckung, granulare Berechtigungssteuerung und kontinuierliche Governance - ideal für moderne SaaS-Umgebungen.

Regulatorische Eignung für SOC 2 im Jahr 2026

Die Trust-Services-Kriterien verlangen nicht nur zeitweise Reviews, sondern auch kontinuierliches Kontroll-Monitoring und eine Reaktion auf Probleme über die Zeit.

Automatisierte Reviews unterstützen das durch:

- Kontinuierliche Governance. Iden überwacht Identitäten, Berechtigungen und Policy-Verstöße in Echtzeit und ermöglicht schnelle Korrekturen.

- Risikobasierte Frequenz. Best Practices unter SOC-2-Auditoren haben sich hin zu monatlichen Reviews für privilegierte Zugriffe und mindestens vierteljährlichen Reviews für breitere Gruppen entwickelt. Brancheneinschätzungen empfehlen zunehmend monatliche oder quartalsweise Reviews für kritische Systeme, um SOC 2 und andere Rahmenwerke zu erfüllen.

- Umfassende, zeitlich abgegrenzte Nachweise. Durch automatisches Logging erhalten Auditoren eine komplette Kontrollhistorie, keinen inszenierten Schnappschuss.

Iden ermöglicht außerdem die Wiederverwendung von Nachweisen für:

- SOC 2 CC6.x

- ISO 27001 A.9

- HIPAA §164.312

- CMMC-AC-Kontrollen

- NIS2/DORA-Anforderungen

Damit erreicht ihr echte Multi-Framework-Compliance mit einem einheitlichen Satz von Kontrollen und Nachweisen.

Abdeckung und SaaS-Security

Die größte Stärke von Iden ist die Abdeckung:

- Anbindung praktisch jeder App - ob SCIM, API oder andere Mechanismen - mit 175+ Konnektoren und schnell gelieferten neuen Integrationen, inklusive Long-Tail-SaaS.

- Granularität bis auf Channel-, Repository-, Projekt- und Umgebungs-Ebene bei Berechtigungen.

Für SOC 2 bedeutet das:

- Reviews erfassen den Großteil eures Stacks, weit über den SSO-Scope hinaus

- Entscheidungen erfolgen in einer für Auditoren relevanten Detailtiefe (z. B. "Admin auf diesem Repo?")

- Keine Blind Spots, nur weil Provisioning-APIs fehlen oder unvollständig sind

Qualität der Nachweise und Audit Readiness

Jedes Review und jede Berechtigungsänderung in Iden ist von Haus aus prüfbar:

- strukturierte Workflows zeichnen Beteiligte, Scope und Entscheidungen nach

- Nachweise sind direkt mit Identitäten und Systemen verknüpft

- Audit-Exporte lassen sich auf Knopfdruck erzeugen und auf SOC 2 mappen

Dauerhafte SOC-2-Compliance setzt heute voraus, dass Nachweise automatisiert und kontinuierlich erfasst werden, um Konsistenz nach dem Audit sicherzustellen. Iden erreicht genau das, indem Reviews in den täglichen Betrieb integriert werden.

Operative Belastung und Fehlerrisiko

Automatisierung verändert den Alltag von IT- und Security-Teams grundlegend:

- Iden-Kunden verzeichnen 80 % weniger manuelle Tickets, sobald Reviews automatisiert sind

- Manuelle Review-Zeit sinkt von 120+ Stunden pro Quartal auf minimale Aufsicht, während Nachweise automatisch mit entstehen

Spontane Datenexports, E-Mail-Nachfassen und manuelle Updates entfallen. Stattdessen:

- einmal konfigurieren

- Ausnahmen bearbeiten

- Dashboards überwachen

So sinkt die Fehlerquote - und die Wahrscheinlichkeit, Systeme, Review-Quartale oder Nachweise zu übersehen, geht deutlich zurück.

Kosten und Skalierbarkeit

Ein Plattform-Abo wirkt zunächst teurer, aber rechnet man ein:

- die eingesparte Engineer-Zeit

- weniger Audit-Feststellungen und Remediation-Aufwände

- vermiedene "SCIM-Aufpreise" auf teure SaaS-Enterprise-Tarife

- reduziertes Risiko verwaister Konten

... dann wird der Return on Investment schnell deutlich.

Iden ist besonders kosteneffizient für Unternehmen mit 50-2.000 Mitarbeitenden:

- Vermeidet den SCIM-Aufpreis, indem auch Apps auf Standard-Tarifen automatisiert werden, ohne teure Enterprise-Upgrades zu benötigen

- Erzielt typischerweise bis zu 30 % SaaS-Kosteneinsparung durch automatisierte Lizenzrückgewinnung und Rightsizing

- Kein dedizierter IAM-Admin und keine langwierigen Projekte erforderlich

Zeit für Implementierung und Verbesserung

Legacy-IGA-Tools sind berüchtigt für langsame Rollouts und hohe Professional-Services-Abhängigkeit.

Iden ist das Gegenteil:

- Go-Live in etwa 24 Stunden, erste Automatisierungen in deutlich unter einer Stunde

- neue Konnektoren in ~48 Stunden, um den Scope schnell zu erweitern

- Kontrollen und Nachweise werden kontinuierlich verbessert - ihr verfeinert Policies statt Prozesse neu zu erfinden

Bei einem SOC-2-Zyklus von 6-12 Monaten könnt ihr eure Security-Posture messbar vor dem nächsten Report verbessern - statt nur zu versprechen, Probleme irgendwann in der Zukunft zu lösen.

Empfehlungen: Wann ihr 2026 was einsetzen solltet

Wann Spreadsheets noch akzeptabel sein könnten

Spreadsheets können für einen weiteren Zyklus ausreichen, wenn:

- ihr weniger als 50 Mitarbeitende und unter 10 kritische Systeme habt

- der Scope eures SOC 2 auf einen Type I oder einen sehr einfachen Type II begrenzt ist

- keine Kunden- oder Branchenanforderungen in Richtung NIS2/DORA/CMMC o. Ä. bestehen

- ihr zeitgerechte, vollständige Reviews mit belastbaren Nachweisen belegen könnt

Selbst dann solltet ihr das als Übergangslösung sehen. In 12-24 Monaten machen regulatorische und kundenseitige Erwartungen manuelle Reviews zu einem echten Risiko.

Wann ihr auf automatisierte Access-Reviews (Iden) umsteigen solltet

Ein Umstieg auf Automatisierung ist angezeigt, wenn:

- ihr 50-2.000 Mitarbeitende habt und häufige Personalwechsel oder Teamveränderungen

- SOC-2-Type-II-Berichte für Verlängerungen oder größere Deals nötig sind

- ihr in regulierten Sektoren arbeitet (Finanzwesen, Gesundheitswesen, Energie, Public Tech)

- 30+ SaaS-Apps im Einsatz sind, von denen einige manuell provisioniert werden

- ihr mehreren Rahmenwerken (SOC 2, ISO 27001, HIPAA, NIS2, DORA, CMMC) gleichzeitig entsprechen müsst und einen einheitlichen Ansatz sucht

Um den Übergang abzusichern:

- Ein Quartal baseline setzen. Führt eure heutigen Spreadsheet-Reviews wie gewohnt durch und startet parallel einen Iden-Pilot auf ausgewählten Systemen.

- Ergebnisse vergleichen:

- identifizierte verwaiste Konten

- aufgewendete Zeit

- Vollständigkeit und Qualität der Nachweise

- Scope erweitern. Nutzt die Iden-Konnektoren, um alle Apps abzudecken, und aktualisiert eure SOC-2-Kontrollbeschreibungen, sodass Automatisierung und Continuous Monitoring explizit genannt werden.

- Spreadsheets außer Betrieb nehmen für reguläre Reviews - nur noch als Fallback behalten.

FAQ

1. Sind Spreadsheet-Access-Reviews 2026 für SOC 2 "nicht compliant"?

Nicht per se. SOC 2 ist prinzipienbasiert: Entscheidend ist, ob eure Reviews wirksam und nachweisbar sind - nicht, welches Tool ihr nutzt.

Allerdings führen verpasste oder verspätete Reviews, unvollständiger Scope oder schwache Nachweise zunehmend zu Compliance-Risiken, je höher die Erwartungen ausfallen.

2. Wie oft sollten wir Access-Reviews für SOC 2 inzwischen durchführen?

Es gibt keine explizite Quartalsvorgabe in SOC 2, aber gängige Audit-Praxis ist:

- monatlich für privilegierte Zugriffe

- vierteljährlich für breite Nutzergruppen in produktiven und finanziellen Systemen

- anlassbezogen nach größeren Änderungen oder Sicherheitsvorfällen

Die Automatisierung von Iden ermöglicht diese Frequenzen. Manuelle Spreadsheet-Prozesse skalieren dafür so gut wie nie.

3. Verlangt SOC 2 tatsächlich kontinuierliches Monitoring und Automatisierung?

Die Kriterien schreiben keine bestimmte Technologie vor, aber sie verlangen, dass Kontrollen über die Zeit überwacht, Abweichungen erkannt und behoben sowie Nachweise über den gesamten Beobachtungszeitraum geführt werden.

Früher konnten jährliche oder sporadische Spreadsheet-Reviews ausreichen. 2026 - mit stärkerem Framework-Overlap und gereifter Auditpraxis - ist laufendes, automatisiertes Monitoring der De-facto-Standard, insbesondere für Cloud-native Unternehmen.

4. Wir haben bereits Okta/Entra. Reicht das für SOC-2-Access-Reviews?

SSO ist essenziell, aber nicht ausreichend:

- Okta/Entra konzentrieren sich auf Authentifizierung und grundlegende Gruppenverwaltung

- sie decken hauptsächlich SCIM-fähige Apps ab (etwa 20 % der modernen SaaS-Landschaft)

- sie liefern weder granulare Entitlements noch vollständige Access-Review-Workflows für den gesamten Stack

Iden erweitert euer SSO, indem es:

- sämtliche Apps - inklusive nicht-SCIM-Tools - in die Governance einbezieht

- feingranulare Berechtigungen verwaltet

- Reviews und Nachweiserfassung über den gesamten Stack automatisiert

Auditoren und Kunden erwarten dieses Niveau an Transparenz und Steuerung bis 2026.

5. Wie hilft uns das bei NIS2, DORA, HIPAA, CMMC usw. - nicht nur bei SOC 2?

Alle großen Rahmenwerke, die ab 2025-2026 scharf geschaltet werden, verankern Access Governance:

- NIS2 erwartet durchgesetzte, incident-bereite Zugriffskontrollen für kritische Einrichtungen

- DORA (ab 17. Januar 2025) verlangt nachvollziehbare Logs und belastbare ICT-Kontrollen im Finanzsektor

- CMMC Level 2 mappt auf NIST 800-171 und beeinflusst Ausschreibungen ab Ende 2025 bis 2026

Mit Iden etabliert ihr eine einheitliche Plattform für Kontrollen und Nachweise, die sich auf all diese Anforderungen mappen lässt - Doppelarbeit entfällt.

6. Unser nächstes SOC-2-Type-II-Audit ist in 6-9 Monaten. Ist es zu spät für einen Wechsel?

Nein - aber ihr solltet bald starten:

- Bei einem Beobachtungszeitraum von 6 Monaten könnt ihr automatisierte Reviews rechtzeitig onboarden, damit Auditoren den Live-Betrieb testen können.

- Führt mindestens einen vollständigen Review-Zyklus pro in-Scope-System vor Beginn der Feldarbeit durch.

- Aktualisiert Kontrollbeschreibungen, um Automatisierung zu reflektieren, und dokumentiert die Migration weg von Spreadsheets.

Iden wird typischerweise in etwa einem Tag ausgerollt und bindet zentrale Apps in wenigen Wochen an - so könnt ihr manuelle Kontrollen noch vor dem nächsten Audit durch solche ersetzen, die zur regulatorischen Realität 2026 passen, bevor Auditoren oder Aufsichtsbehörden euch dazu zwingen.